2026年4月13日、UK AI Safety Institute (AISI)は、わずか数日前の4月7日に発表されたClaude Mythos Previewについて、「The Last Ones」(TLO)と呼ばれるシミュレートされた32ステップの企業攻撃に関する評価結果を公表した。これは人間の専門家でも実行に約20時間を要するシナリオである。

このモデルは平均して32ステップのうち22ステップを完遂し、10回の試行のうち3回で攻撃全体をエンドツーエンドで完了させた。これを達成した最初のモデルとして記録された。

前世代(Opus 4.6)の平均は16ステップにとどまり、一度も完遂したことはなかった。

AISI研究から、腰を据えて考えるべき4つの数字がある:

73%という数字が重要なのは、2025年4月以前のモデルは、エキスパートレベルのCTFをそもそも完遂できなかったからである。1年足らずで、「能力ゼロ」から「合格点」へと変わった。

最後の数字が最も憂慮すべきものだ。性能は推論計算量に対して対数線形に拡大する — しかもAISIは頭打ちの兆候を観測していない。より多くの資金、より多くの時間、より多くのトークン → より高い能力。アーキテクチャ上の天井は視界に入っていない。

Mythosレポートは外れ値ではない。同じ四半期に、複数の独立した機関が同じ結論に達している:

| 情報源 | 所見 |

|---|---|

| International AI Safety Report 2026 | 「現行のAIシステムはすでに、サイバー攻撃に関わる一部のタスクを自律的に実行できる」。実世界のインシデントを記録。 |

| UK NCSC | フロンティアAIの攻撃能力は4か月ごとに倍増している。 |

| Malwarebytes 2026 Predictions | 「完全自律型ランサムウェアパイプライン」により、小規模なグループが多数の標的を同時に攻撃可能に。 |

| PentestGPT v2(学術研究) | HackTheBox Season 8で76.9%の完遂率 — 世界の有効参加者8,036人中トップ100。 |

| Hadrian survey | 2026年3月までに70のオープンソースAIペンテストツールがカタログ化 — うち65は18か月以内にリリース。 |

政府、学術、商業、脅威インテリジェンス — 5つの異なる視点が、すべて同じ方向を指し示している。

NCSCの評価は見過ごされがちだ。だが、そうすべきではない。この速度での複利的成長は、防御側が真剣に受け止める必要のある数字を生み出す:

今日AIエージェントが悪用に8時間を要する脆弱性は、このトレンドが続けば2年後には7.5分で悪用できるようになる。一方で、企業のパッチ適用サイクルは依然として週単位で測られており、脆弱性公開から悪用までのウィンドウはすでに人間の対応可能な範囲を下回りつつある。

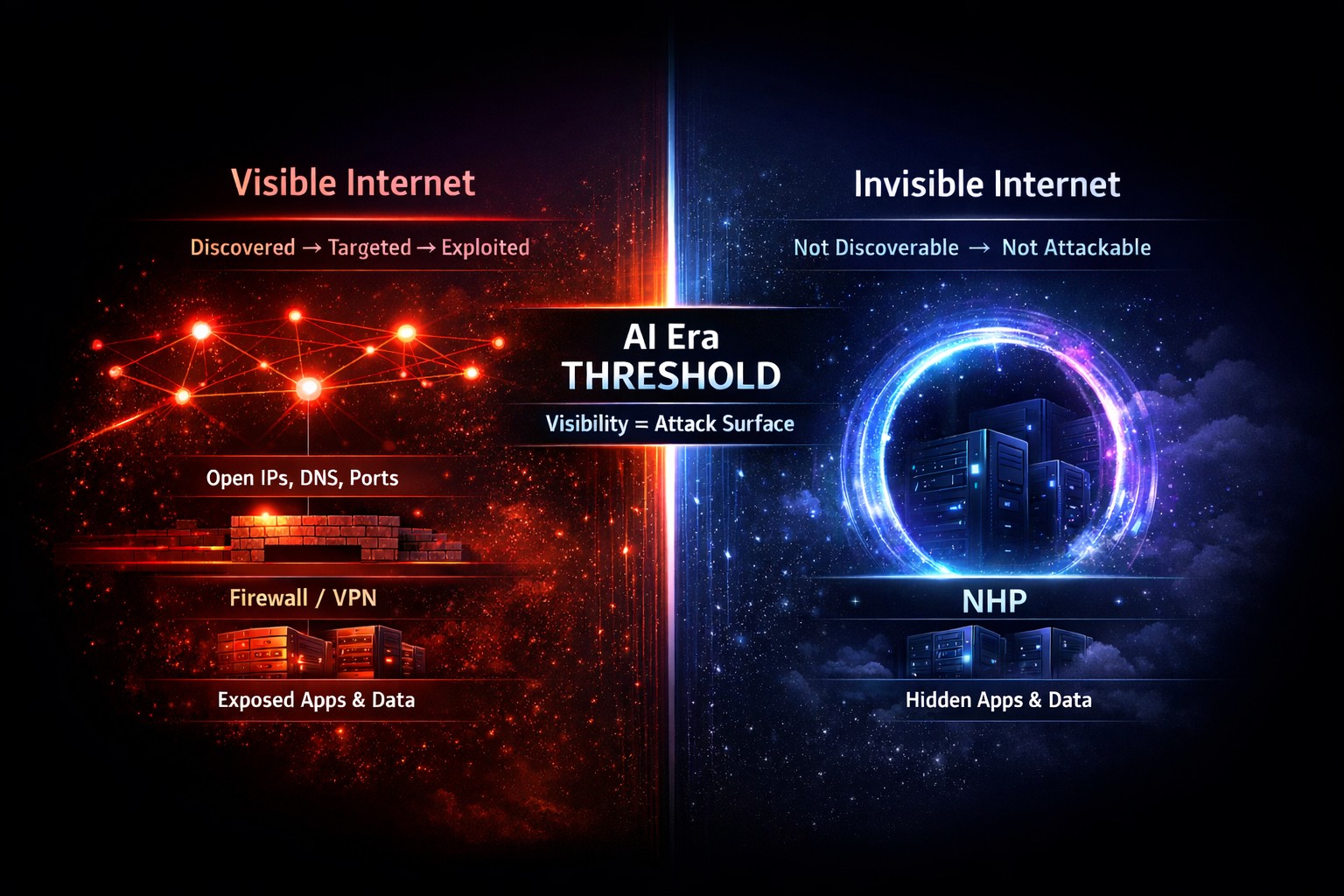

現代のセキュリティスタック — TLS、WAF、ファイアウォール、EDR、SIEM — は、ある根本的な前提に基づいて構築されてきた。それはサービスは可視であり、防御はハンドシェイクから始まるという前提である。ポートを公開する。DNSレコードを発行する。TLSを終端する。そして認証を行う。

このスタックのすべての層は、最初の3つの事実が公開されていることを前提としている。人間の速度で動く人間の攻撃者に対しては、それは許容範囲だった — 偵察にはコストがかかり、フィンガープリント採取には手間がかかったからだ。

しかし、限界的トークンコストで24時間365日稼働するAIエージェントにとっては、その可視性こそが攻撃対象領域である。開いているすべてのポートは無償のインテリジェンス。すべてのDNSレコードは地図。すべてのTLS証明書はメタデータを漏らす。AIは錠前を破る必要はない — 設計図、稼働スケジュール、サプライチェーン、ベンダーのパッチ履歴をすべて並列に研究し、あなたが最も脆弱な瞬間を選ぶのだ。

ゼロトラストは、暗黙的な内部信頼という考え方を正しく否定した。アイデンティティ中心の認証、継続的な検証、最小権限 — これらは真の改善であり、OpenNHPがこれらに取って代わるものではない。

しかし、ほとんどのゼロトラスト導入は依然として誰がノックしているかを確認する前にドアを開けている。サービスには到達可能。ポートは応答する。TLSハンドシェイクは完了する。認証は接触の後に行われる。

その順序は、人間の速度の脅威時代には問題なかった。自律AI速度の時代には、それは攻撃者が認証情報のチェックが1回も行われる前に、プロービング、フィンガープリンティング、列挙、ファジングを実行できることを意味する。つまり、認証情報チェックを完全にスキップできる唯一のバグ — Claude Code Securityの研究が、AIが今や大量に発見できることを証明したまさにその類の欠陥 — を見つけることができてしまう。

このテーゼについては以前「インターネットは暗黒の森になりつつある」で論じた。AISIのデータは、そのテーゼを文学的メタファーから運用上の要件へと変える。

暗黒の森では、あらゆる音が位置を露わにし、あらゆる光が狩人を引き寄せる。AI時代のインターネットでは、あらゆる露出ポートが標的を露わにし、あらゆる公開DNSレコードが自動偵察を引き寄せる。

| 暗黒の森 | AI時代のインターネット |

|---|---|

| 光 | 開放ポート |

| 音 | IPアドレス |

| 信号 | DNSレコード |

| 狩人 | 自律AIエージェント |

完全なテーゼはビジョンページにある。一文で言えば:

OpenNHP — Network-infrastructure Hiding Protocol — は、セッション層でダークフォレスト防御を実装する:

- TCPハンドシェイクの前に暗号学的ノック。未認証のリクエストにはSYN-ACKは返されない。ICMP unreachableさえ返されない。サービスは「フィルタ済み」ではなく — 存在しないものと区別不可能である。

- 未認可DNSにはNXDOMAIN。有効なアイデンティティ証明を持たないクライアントは、存在しないドメインに対するのと同じ応答を受け取る。フィンガープリントなし、メタデータなし、攻撃対象領域なし。

- すべての層でデフォルト拒否。ドメイン、IP、ポートはすべて、現代の暗号技術(Noise Protocol、Curve25519、ChaCha20-Poly1305)によってアイデンティティが証明されるまで隠蔽される。

- ステートレスかつスケーラブル。メモリ安全なGoで構築され、10msアンダーのレイテンシで毎秒10K認証リクエストのベンチマークを達成 — 隠蔽が性能を犠牲にすることはない。

自律AIエージェントがOpenNHPで保護された環境をスキャンしても、偵察は起点となるものを何も返さない。32ステップのTLO攻撃チェーンは最初のステップで破綻する。なぜなら最初のステップは攻撃対象を見つけることを要求するからだ。見つけるべきものは何もない。

プロトコルの詳細は仕様ページを参照。ドラフトはIETFで標準化が進められており、Cloud Security Allianceのセッション層ゼロトラストガイダンスでも参照されている。

OpenNHPはオープンソースのプロトコルである。プロトコルを展開するということは、依然としてサーバーの運用、鍵の管理、クライアントの統合を意味する。その運用負荷なしにダークフォレスト防御を必要とするチームのために、LayerVのQurlは、OpenNHPの上に直接構築された — すぐに使える — 製品である。

Qurlのタグラインはこのテーゼを的確に表現している:

単一のAPIコールで、Qurlはあなたのサーバー、API、管理インターフェースへの時間制限付き・自己破壊型アクセスリンクを発行する。そのリンクの一つが提示されるまで、基盤となるインフラはスキャナー、クローラー、AIエージェントから不可視である。TLO攻撃チェーンの偵察ステップは、返すものが存在しないため、何も返さない。

- すぐに使えるNHP防御 — プロトコル統合作業は不要

- エフェメラルアクセス — すべてのリンクには有効期限があり、自動的に失効する

- APIファースト — 既存のCI/CD、サポート、管理ワークフローにワンコールで組み込める

- 内部はOpenNHP — 同じ標準化路線の暗号基盤、同じ隠蔽保証

NCSCが観測した倍増トレンドが続くなら、「AIはこれが不気味なほど上手くなっている」から「AIはこれを自律的に、大規模に、安価に、24時間365日実行する」までのギャップは、一桁の四半期数で測られる。

そこから3つのことが導かれる:

- 可視性はもはや中立的なデフォルトではない。露出したすべての面は、自動化された攻撃者への補助金である。

- 検知と対応だけではスケールしない。稼働コストが時間あたり0.50ドルの攻撃エージェントに見合うSOC人員を配置することは不可能である。

- ネットワーク隠蔽はアーキテクチャのベースラインとなる。ニッチな制御でもプレミアム機能でもなく — デフォルトである。

OpenNHPはその一つの答えである。オープンソースで、標準化路線にあり、今日から展開可能である。防御側の計算は、入力を変える場合にのみ成り立つ — そして我々が制御できる唯一の入力は、自分自身をどれだけ露わにするかである。

自律AI攻撃者は、見つけられないものを悪用することはできない。

OpenNHPはデフォルトであなたのインフラを隠蔽する。