2026 年 4 月 13 日,UK AI Safety Institute (AISI) 發表了其對 Claude Mythos Preview 的評估——此模型於數天前 4 月 7 日才發布——針對一個名為 「The Last Ones」(TLO) 的模擬 32 步企業攻擊進行測試,這是一個人類專家需要約二十小時才能執行的情境。

該模型平均完成了 32 步中的 22 步,並在十次嘗試中有三次端對端完成了整個攻擊。這是有史以來第一個被記錄達成此成果的模型。

上一代 (Opus 4.6) 平均僅完成 16 步,從未完成過整個流程。

來自 AISI 研究的四個數字值得細細品味:

73% 這個數字之所以重要,是因為在 2025 年 4 月之前,沒有任何模型能完成專家級 CTF。不到一年時間,就從「零能力」變成「及格分數」。

最後一個數字最令人警惕。效能隨推論運算量呈對數線性擴展——而且 AISI 觀察到沒有停滯。更多金錢、更多時間、更多 tokens → 更多能力。目前看不到任何架構上的天花板。

Mythos 報告並非異數。在同一季內,多個獨立機構得出相同結論:

| 來源 | 結論 |

|---|---|

| International AI Safety Report 2026 | 「目前的 AI 系統已經能自主執行網路攻擊中的部分任務。」記錄了一起真實世界事件。 |

| UK NCSC | 前沿 AI 的攻擊能力每 4 個月翻倍。 |

| Malwarebytes 2026 Predictions | 「完全自主的勒索軟體流水線」讓小團隊能同時攻擊多個目標。 |

| PentestGPT v2(學術) | 在 HackTheBox Season 8 完成 76.9%——全球 8,036 名活躍參與者中排名前 100。 |

| Hadrian 調查 | 截至 2026 年 3 月,已編目 70 款開源 AI 滲透測試工具——其中 65 款是在 18 個月內推出。 |

五種不同的視角——政府、學術、商業、威脅情報——全都指向同一個方向。

NCSC 的評估很容易被輕忽,但不應如此。以該速率複利成長會產生防禦者必須認真看待的數字:

若此趨勢持續,今天需要 AI 代理花費 8 小時才能利用的漏洞,兩年後將只需 7.5 分鐘。同時,企業修補週期仍以週為單位計算,而漏洞揭露到被利用的時間窗已經縮短到超越人類反應範圍。

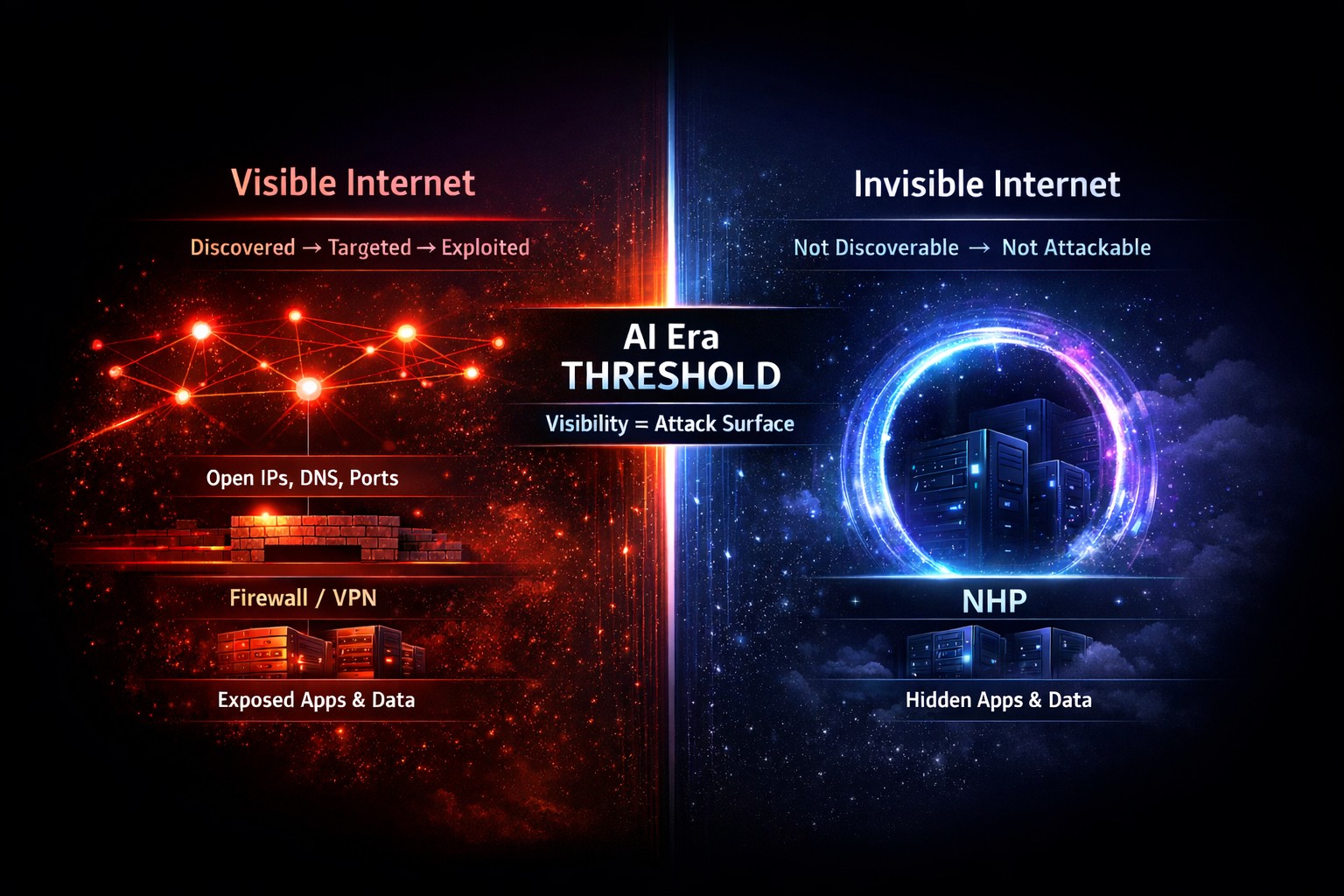

現代安全堆疊——TLS、WAF、防火牆、EDR、SIEM——都建立在一個基本假設之上:服務是可見的,防禦從握手開始。你開放一個埠。你發佈一個 DNS 記錄。你終結 TLS。然後才進行驗證。

該堆疊的每一層都假設前三項事實是公開的。對於以人類速度操作的人類攻擊者而言,這是可容忍的——偵察有成本,指紋識別也需要努力。

對於以邊際 token 成本 24/7 運行的 AI 代理而言,那種可見性本身就是攻擊面。每個開放埠都是免費情報。每個 DNS 記錄都是一張地圖。每份 TLS 憑證都洩漏中繼資料。AI 不需要破解鎖——它研究藍圖、佔用時間表、供應鏈以及供應商的修補歷史,全部平行進行,然後挑選你最脆弱的時刻。

零信任正確地拒絕了隱性內部信任的概念。以身份為中心的驗證、持續驗證、最小權限——這些都是實質上的改進,OpenNHP 並不取代它們。

但大多數零信任部署仍然在確認敲門者之前就先開門。服務可達。埠會回應。TLS 握手完成。驗證發生在接觸之後。

在人類速度威脅的時代,這個順序沒問題。在自主 AI 速度的時代,這意味著攻擊者可以在單次憑證檢查之前就進行探測、指紋識別、枚舉與模糊測試。這意味著他們有機會找到那個能完全跳過憑證檢查的漏洞——Claude Code Security 研究證明 AI 現在能大量發現的正是這類缺陷。

我們先前在 「網際網路正在變成黑暗森林」中闡述過這個論點。AISI 的資料將此論點從文學隱喻轉變為可操作的要求。

在黑暗森林中,每一個聲音都會暴露位置,每一點光芒都會吸引獵人。在 AI 時代的網際網路上,每個暴露的埠都暴露一個目標,每份已發佈的 DNS 記錄都吸引自動化偵察。

| 黑暗森林 | AI 時代網際網路 |

|---|---|

| 光芒 | 開放埠 |

| 聲音 | IP 位址 |

| 信號 | DNS 記錄 |

| 獵人 | 自主 AI 代理 |

完整的論述在 願景頁面。用一句話概括:

OpenNHP——網路基礎設施隱藏協定 (Network-infrastructure Hiding Protocol)——在會話層實現黑暗森林防禦:

- TCP 握手前的密碼學敲門。未經驗證的請求不會收到 SYN-ACK,甚至不會收到 ICMP unreachable。服務不是「被過濾」——它與不存在無法區分。

- 未授權 DNS 回傳 NXDOMAIN。沒有有效身份證明的客戶端會收到與查詢不存在網域相同的回應。沒有指紋、沒有中繼資料、沒有攻擊面。

- 每一層的預設拒絕。網域、IP 與埠在身份以現代密碼學(Noise Protocol、Curve25519、ChaCha20-Poly1305)證明之前全部被隱藏。

- 無狀態且可擴展。以記憶體安全的 Go 構建,在基準測試中達到每秒 10K 次驗證請求且延遲低於 10 毫秒——因此隱藏不以效能為代價。

當自主 AI 代理掃描受 OpenNHP 保護的環境時,其偵察找不到任何可據以推進的資訊。32 步的 TLO 攻擊鏈在第一步就斷裂,因為第一步需要找到攻擊對象。而沒有東西可找。

在規格頁面閱讀協定細節。該草案正在 IETF 進行標準化,並被 Cloud Security Alliance 的會話層零信任指引所引用。

OpenNHP 是開源協定。部署協定仍然意味著要運行伺服器、管理金鑰和整合客戶端。對於需要黑暗森林防禦卻不想承擔這些運營負擔的團隊來說,來自 LayerV 的 Qurl 是直接建立在 OpenNHP 之上的產品——開箱即用。

Qurl 的標語精準地概括了這個論點:

只要一次 API 呼叫,Qurl 就能為你的伺服器、API 與管理介面簽發有時限、可自我銷毀的存取連結。在其中一個連結被出示之前,底層基礎設施對於掃描器、爬蟲與 AI 代理而言都是隱形的。TLO 攻擊鏈的偵察步驟會一無所獲,因為沒有任何東西可以回傳。

- 開箱即用的 NHP 防禦——無需協定整合工作

- 短暫存取——每個連結都有生命週期並會自動撤銷

- API 優先——以單一呼叫即可嵌入既有的 CI/CD、支援或管理工作流程

- 底層採用 OpenNHP——相同的標準化密碼學基礎、相同的隱藏保證

如果 NCSC 觀察到的翻倍趨勢持續下去,從「AI 在這方面變得令人擔憂地優秀」到「AI 以廉價、24/7、大規模的方式自主執行這些任務」之間的差距,將以個位數的季度來衡量。

由此可推出三件事:

- 可見性不再是中性預設。每個暴露的表面都是對自動化攻擊者的補貼。

- 僅靠偵測與回應已無法擴展。你無法配置 SOC 人員來對抗每小時運行成本僅 0.50 美元的攻擊代理。

- 網路隱藏成為架構基準線。不是小眾控制、不是高階功能——而是預設。

OpenNHP 是其中一個答案。它是開源的、走標準化路徑的,今天就可以部署。防禦者的算術只在我們改變輸入時才行得通——而我們能控制的那個輸入,就是我們揭露多少自己。