Der mit OpenNHP geschützte Demo-Server

Hiding Protocol

Demovideo (Wiedergabe)

Standardmäßig unsichtbar. Erst nach Verifizierung zugänglich.

Sehen Sie, wie OpenNHP Benutzer authentifiziert und autorisierte Ressourcen dynamisch über Auth Plugin, Web NHP-Agent und StealthDNS-App-Workflows freigibt.

Online-Demo (Schritt für Schritt)

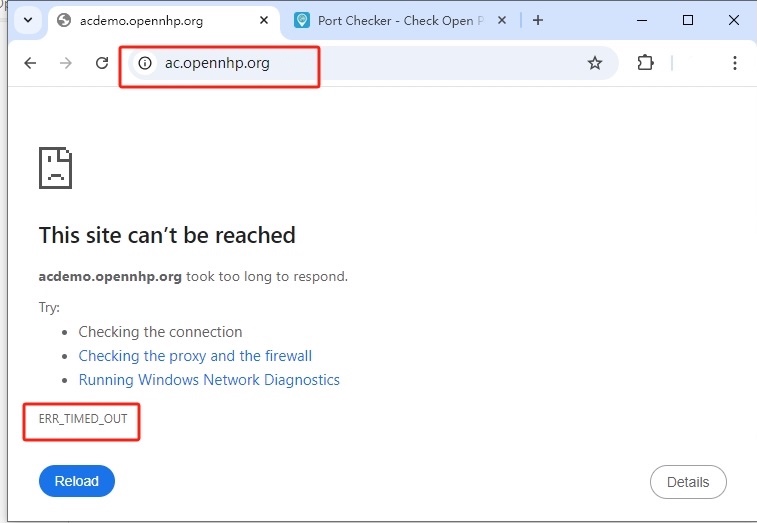

1) Der geschützte Server ist für nicht authentifizierte Nutzer standardmäßig „unsichtbar"

Standardmäßig führt jeder Versuch, sich mit dem geschützten Server zu verbinden, zu einem TIME-OUT-Fehler, da alle Ports geschlossen sind – der Server erscheint offline und ist effektiv „unsichtbar".

Versuchen Sie, auf den geschützten Server zuzugreifen unter:

🚀 Zugriff testen: https://ac.opennhp.org

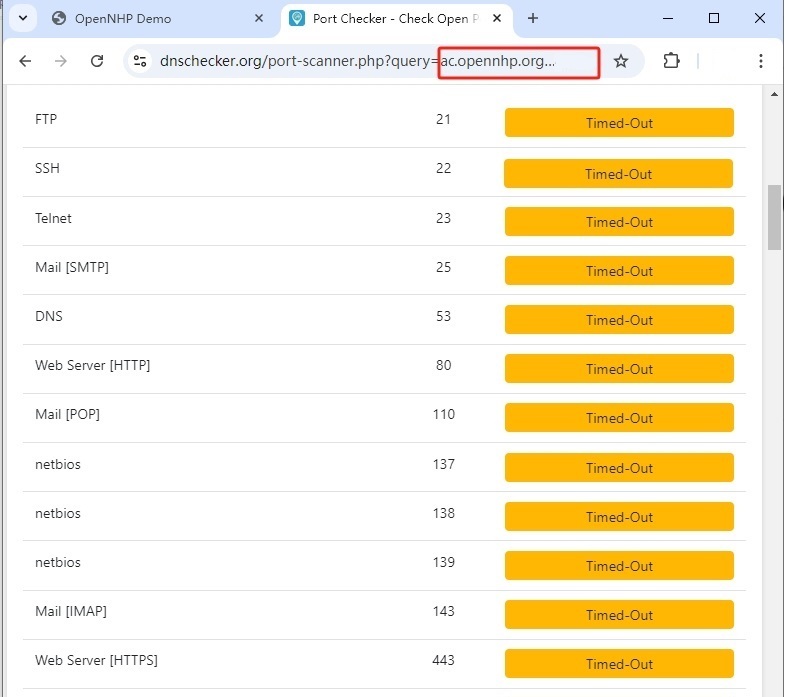

2) Port-Scans laufen in den Timeout – der Server scheint offline

Port-Scans auf den Server liefern einen TIME-OUT-Fehler und nmap meldet „Host seems down" –

für nicht autorisierte Scanner wirkt der Server nicht nur durch eine Firewall geschützt, sondern überhaupt nicht online. Probieren Sie es selbst mit einem Online-Port-Scanner aus:

Selbst der direkte Aufruf von nmap liefert „Host seems down" – aus Sicht des Angreifers wirkt der Server nicht bloß firewall-geschützt, sondern scheint überhaupt nicht zu existieren:

✗ 0 hosts up – schon die Host-Discovery von nmap schlägt fehl, sodass der Scanner den Server für offline hält, bevor er auch nur einen einzigen Port abfragt.

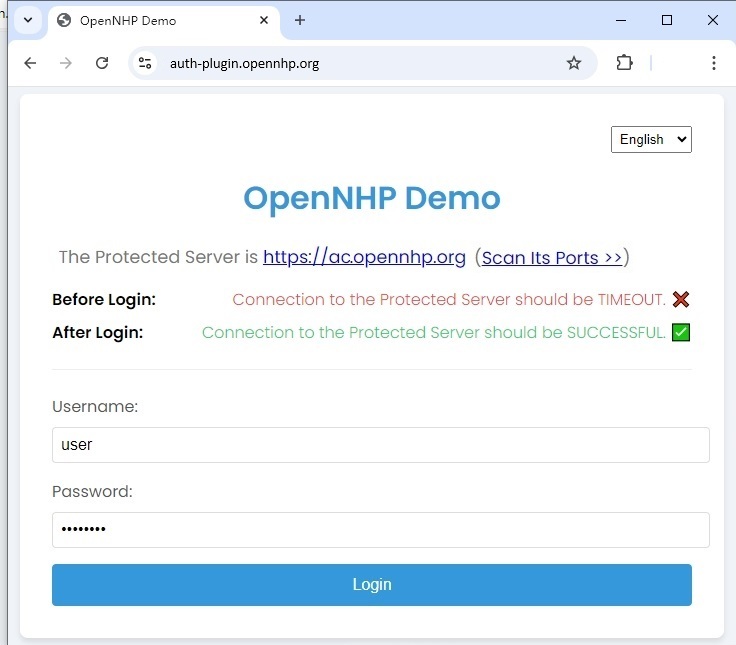

3) Authentifizierung über Auth-Plugin, Web NHP-Agent oder StealthDNS-App

Nutzen Sie die Auth-Plugin-Webseite, den Web NHP-Agent oder die StealthDNS-App, um sich beim NHP-Server zu authentifizieren. Nach erfolgreicher Authentifizierung können Sie auf den geschützten Server zugreifen.

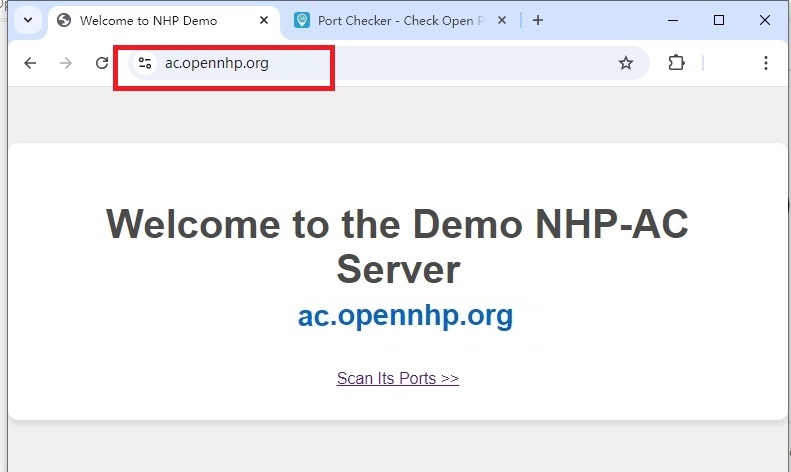

4) Zugriff nach der Authentifizierung gewährt

Nach erfolgreicher NHP-Authentifizierung wird der geschützte Server zugänglich. Sie sehen nun die geschützten Inhalte, die zuvor unsichtbar waren.

Anwendungsserver-Ports verbergen

Vor NHP sind alle Server-Ports exponiert. Nach NHP werden sie vollständig unsichtbar.

Anwendungsserver-Ports sichtbar

$ nmap -sS -p 1-65535 server.example.com✗ Alle Ports für Angreifer sichtbar

✗ Angriffsfläche vollständig exponiert

✗ Anfällig für Port-Scanning

Alle Ports vor Unbefugten verborgen

$ nmap -sS -p 1-65535 server.example.com✓ Alle Ports für Angreifer unsichtbar

✓ Null Angriffsflächen-Exposition

✓ Nur authentifizierte Nutzer erhalten Zugriff

So funktioniert NHP

Das Paradigma „Authentifizierung vor Verbindung" in Aktion.

Vollständige Unsichtbarkeit

Geschützte Ressourcen haben keine öffentliche Präsenz. DNS liefert NXDOMAIN, Ports erscheinen geschlossen und IP-Adressen sind unbekannt. Für nicht autorisierte Beobachter existiert der Dienst nicht.

Kryptografischer Knock

Autorisierte Clients senden ein verschlüsseltes „Knock"-Paket mittels Noise Protocol Framework. Dies beweist ihre Identität, ohne die Existenz des Dienstes für Beobachter preiszugeben.

Gegenseitige Authentifizierung

Client und Server authentifizieren sich gegenseitig mit moderner asymmetrischer Kryptografie. Keine gemeinsamen Geheimnisse, keine MITM-Schwachstelle, keine Replay-Angriffe.

Zeitlich begrenzter Zugriff

Nach erfolgreicher Authentifizierung erhält der Client temporären Zugriff. Firewall-Regeln werden dynamisch erzeugt und laufen automatisch ab, wodurch die Exposition minimiert wird.

Benchmark-Ergebnisse

NHP liefert hohe Leistung bei minimalem Latenz-Overhead.

| Operation | Durchsatz | Latenz |

|---|---|---|

| Authentifizierung | 10K Anf./s | < 100ms |

| Port-Verbergung | 100K Anf./s | < 1 ms |

| DNS-Auflösung | 50K Anf./s | < 5 ms |

*Getestet auf einer AWS-Instanz vom Typ t3.xlarge

OpenNHP in Ihre Anwendungen integrieren

Wählen Sie das passende SDK je nach Anwendungstyp: native Client-Apps oder Webanwendungen.

Integration in Client-Apps (Desktop & Mobile)

StealthDNS ist eine quelloffene Beispielanwendung, die zeigt, wie das OpenNHP-SDK in native Desktop- und Mobilanwendungen integriert wird. Durch das Studium des Quellcodes lernen Sie:

- ✓ Wie Sie den NHP-Agent in Ihrer Anwendung initialisieren

- ✓ Wie Sie kryptografische Knock-Anfragen an den NHP-Server senden

- ✓ Wie Sie mit Authentifizierung und Zugangstoken umgehen

- ✓ Wie Sie nach der NHP-Autorisierung auf geschützte Ressourcen zugreifen

Integration in Web-Apps (JavaScript-SDK)

Der OpenNHP JavaScript Agent ist das offizielle SDK zur Integration der NHP-Authentifizierung in Webanwendungen. Er bietet eine leichtgewichtige, browserkompatible Lösung für den webbasierten Zugriff auf NHP-geschützte Ressourcen.

- ✓ Reine JavaScript-Implementierung für Browser-Umgebungen

- ✓ Nahtlose Integration in bestehende Web-Frameworks

- ✓ Visualisierung von NHP-Authentifizierungsfluss und Verbindungsstatus

- ✓ Funktioniert mit jedem von OpenNHP geschützten Backend

Bereit, Ihre Infrastruktur zu verbergen?

Setzen Sie OpenNHP ein und machen Sie Ihre Dienste für Angreifer unsichtbar.