Le serveur de démonstration protégé par OpenNHP

Hiding Protocol

Vidéos de démo (lecture)

Invisible par défaut. Accessible uniquement après vérification.

Regardez OpenNHP authentifier les utilisateurs et exposer dynamiquement les ressources autorisées via les workflows Auth Plugin, Web NHP-Agent et StealthDNS App.

Démo en ligne pas à pas

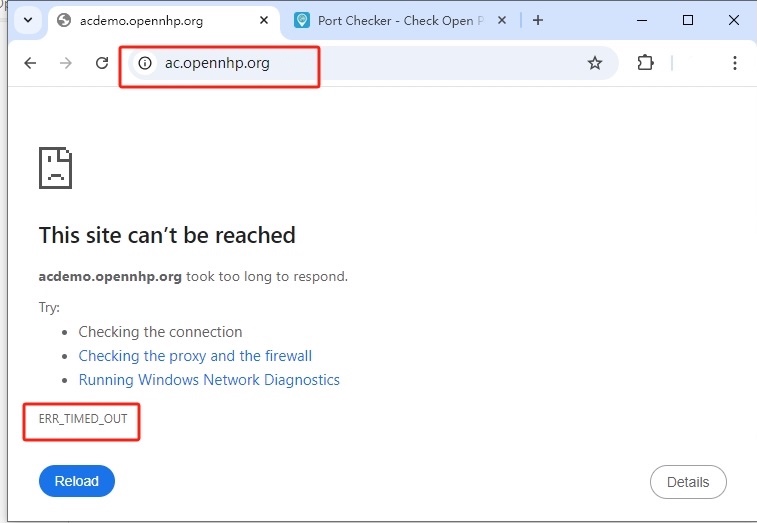

1) Le serveur protégé est « invisible » par défaut pour les utilisateurs non authentifiés

Par défaut, toute tentative de connexion au serveur protégé se solde par une erreur TIME OUT, car tous les ports sont fermés, ce qui fait paraître le serveur hors ligne et donc « invisible ».

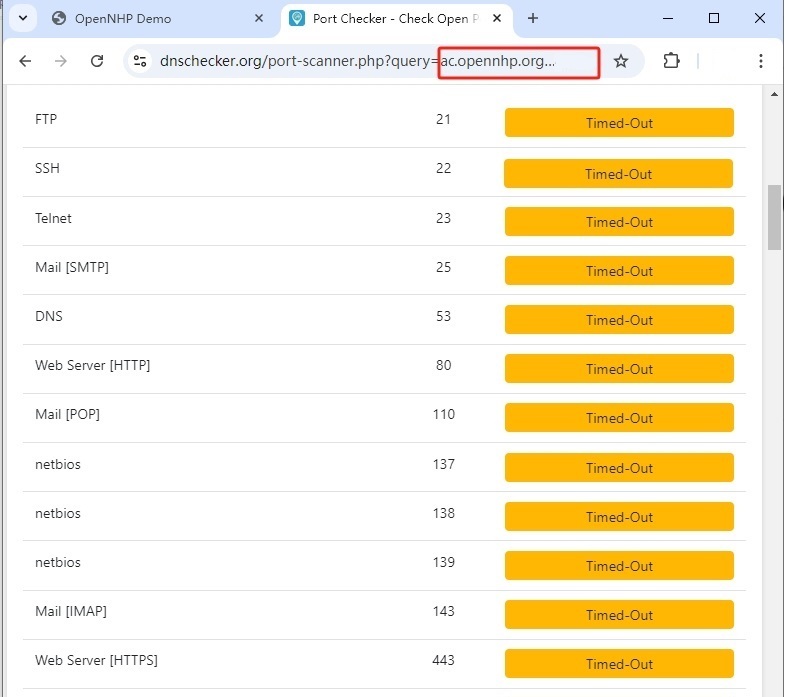

2) Les scans de ports expirent — le serveur paraît hors ligne

Le scan de ports du serveur renvoie une erreur TIME OUT et nmap signale « Host seems down » —

pour les scanners non autorisés, le serveur ne semble pas simplement protégé par un pare-feu, il paraît carrément hors ligne. Essayez vous-même avec un scanner de ports en ligne :

Même l'exécution directe de nmap renvoie « Host seems down » — du point de vue de l'attaquant, le serveur ne paraît pas simplement filtré, il semble tout bonnement inexistant :

✗ 0 hosts up — la phase de découverte d'hôtes de nmap échoue déjà, et le scanner conclut que le serveur est hors ligne avant même de tenter la moindre sonde de port.

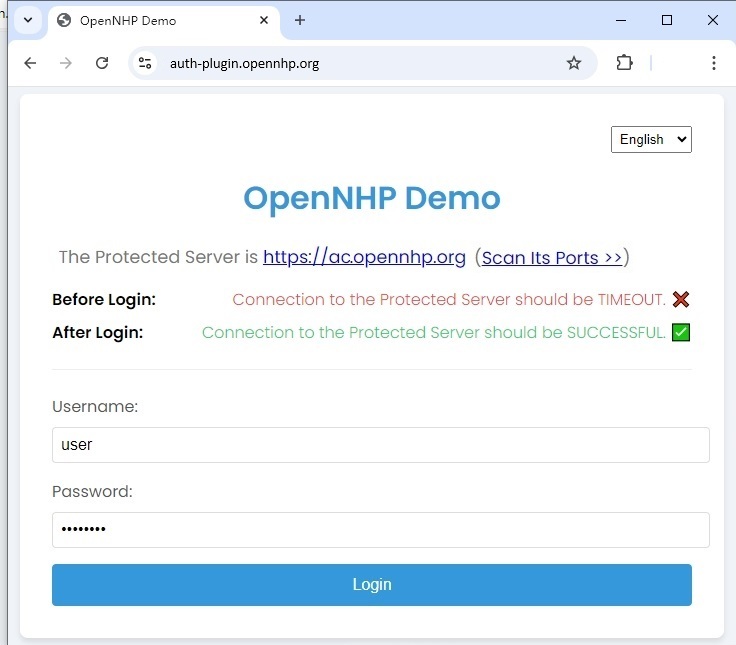

3) S'authentifier via Auth Plugin, Web NHP-Agent ou l'application StealthDNS

Utilisez la page Auth Plugin, le Web NHP-Agent ou l'application StealthDNS pour vous authentifier auprès du serveur NHP. Une fois l'authentification réussie, vous pouvez accéder au serveur protégé.

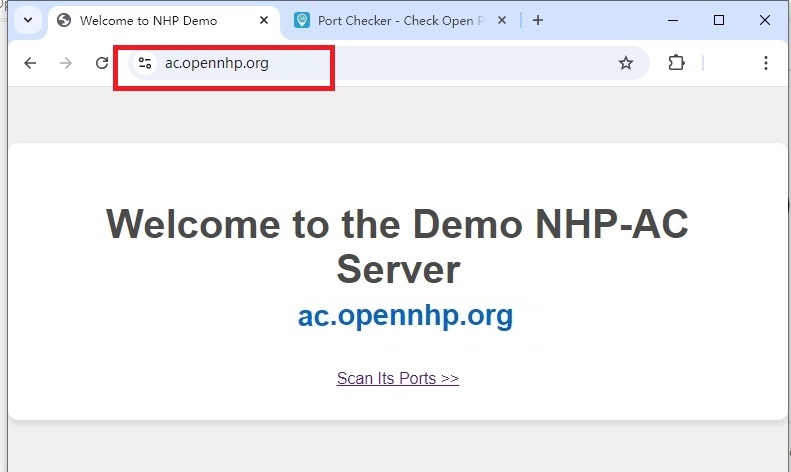

4) Accès accordé après authentification

Après une authentification NHP réussie, le serveur protégé devient accessible. Vous pouvez désormais voir le contenu protégé qui était auparavant invisible.

Dissimuler les ports du serveur applicatif

Avant NHP, tous les ports du serveur sont exposés. Après NHP, ils deviennent totalement invisibles.

Ports du serveur applicatif visibles

$ nmap -sS -p 1-65535 server.example.com✗ Tous les ports sont visibles pour les attaquants

✗ Surface d'attaque entièrement exposée

✗ Vulnérable au scan de ports

Tous les ports dissimulés aux non autorisés

$ nmap -sS -p 1-65535 server.example.com✓ Tous les ports invisibles pour les attaquants

✓ Aucune exposition de la surface d'attaque

✓ Seuls les utilisateurs authentifiés peuvent accéder

Comment NHP fonctionne

Le paradigme d'authentification avant connexion en action.

Invisibilité totale

Les ressources protégées n'ont aucune présence publique. Le DNS renvoie NXDOMAIN, les ports paraissent fermés et les adresses IP sont inconnues. Pour les observateurs non autorisés, le service n'existe pas.

Knock cryptographique

Les clients autorisés envoient un paquet « knock » chiffré à l'aide du Noise Protocol Framework. Celui-ci prouve leur identité sans révéler l'existence du service aux observateurs.

Authentification mutuelle

Le client et le serveur s'authentifient mutuellement à l'aide de la cryptographie asymétrique moderne. Pas de secrets partagés, pas de vulnérabilité MITM, pas d'attaques par rejeu.

Accès limité dans le temps

En cas d'authentification réussie, le client reçoit un accès temporaire. Des règles de pare-feu sont créées dynamiquement et expirent automatiquement, minimisant l'exposition.

Résultats de benchmark

NHP offre de hautes performances avec un surcoût de latence minimal.

| Opération | Débit | Latence |

|---|---|---|

| Authentification | 10K req/s | < 100ms |

| Dissimulation de ports | 100K req/s | < 1 ms |

| Résolution DNS | 50K req/s | < 5 ms |

*Testé sur une instance AWS t3.xlarge

Intégrer OpenNHP à vos applications

Choisissez le SDK adapté à votre type d'application : applications clientes natives ou applications web.

Intégration d'application cliente (bureau et mobile)

StealthDNS est un exemple d'application open source qui illustre comment intégrer le SDK OpenNHP dans des applications natives pour bureau et mobile. En étudiant son code source, vous apprendrez :

- ✓ Comment initialiser le NHP-Agent dans votre application

- ✓ Comment effectuer les requêtes de knock cryptographique vers NHP-Server

- ✓ Comment gérer l'authentification et les jetons d'accès

- ✓ Comment accéder aux ressources protégées après autorisation NHP

Intégration d'application web (SDK JavaScript)

OpenNHP JavaScript Agent est le SDK officiel pour intégrer l'authentification NHP dans les applications web. Il fournit une solution légère et compatible navigateur pour l'accès web aux ressources protégées par NHP.

- ✓ Implémentation pur JavaScript pour les environnements navigateur

- ✓ Intégration fluide avec les frameworks web existants

- ✓ Visualisation du flux d'authentification NHP et du statut de connexion

- ✓ Fonctionne avec n'importe quel backend protégé par OpenNHP

Prêt à dissimuler votre infrastructure ?

Déployez OpenNHP et rendez vos services invisibles aux attaquants.